随着企业数字化转型加速,员工信息管理系统承载着从个人身份信息到薪酬绩效等敏感数据。系统一旦遭受攻击或管理疏漏,可能导致员工隐私泄露、企业声誉受损甚至面临法律追责。当前常见隐患包括数据储未加密、访问权限失控、系统漏洞未、第三方服务风险等,这些薄弱环节如同打开的数据闸门,随时可能引发信息洪水的冲击。

数据储与传输环节的致命漏洞

多数企业系统仍在使用基础加密方式,甚至明文储敏感信息。某连锁企业曾因数据库未加密导致3万名员工信息泄露,包含身份证号、银行卡等核心数据。传输过程中的中间人攻击风险更易被忽视,公共网络环境下的数据交换如同在透明管道中流动。

权限失控引发的多米诺效应

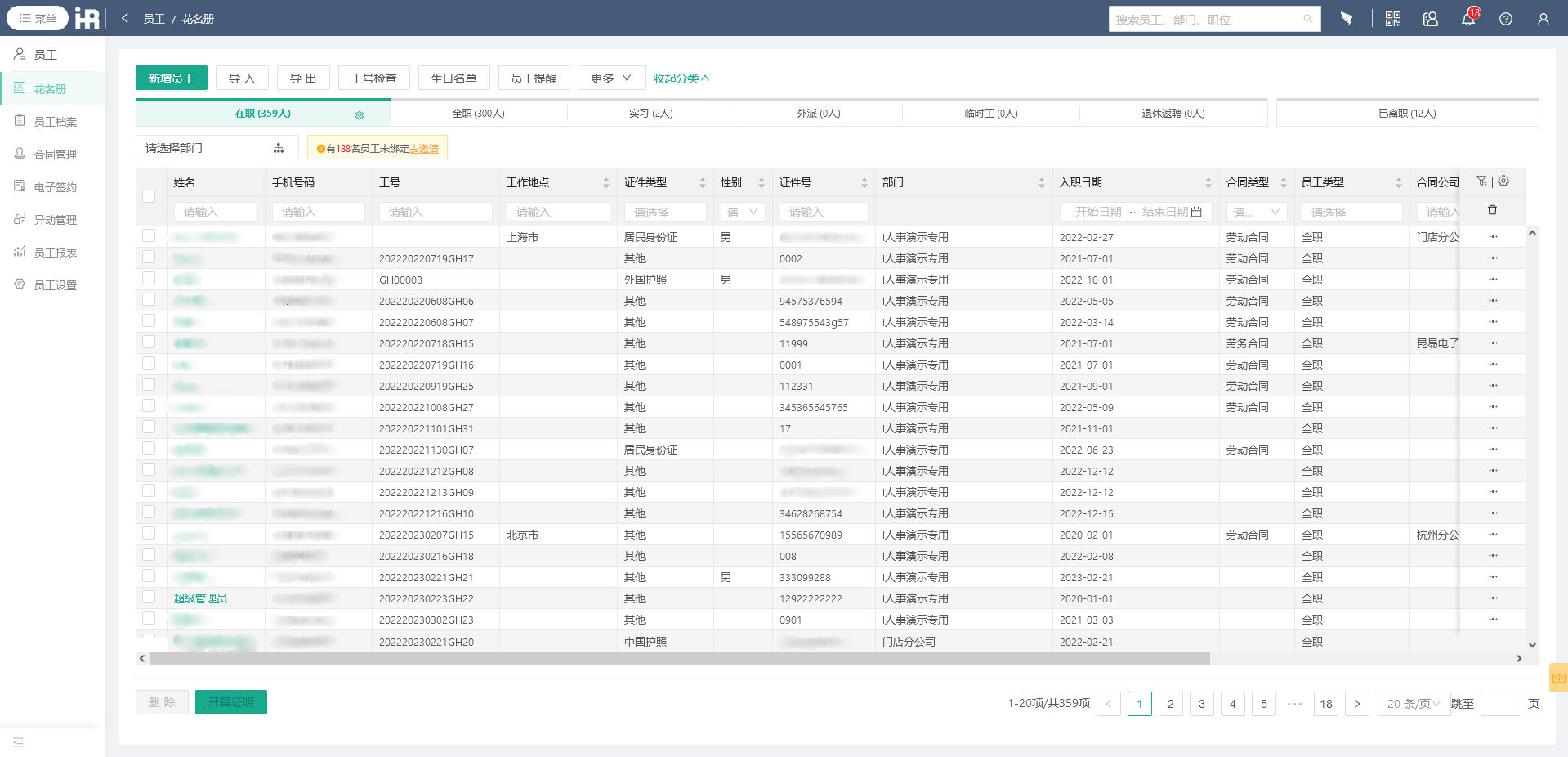

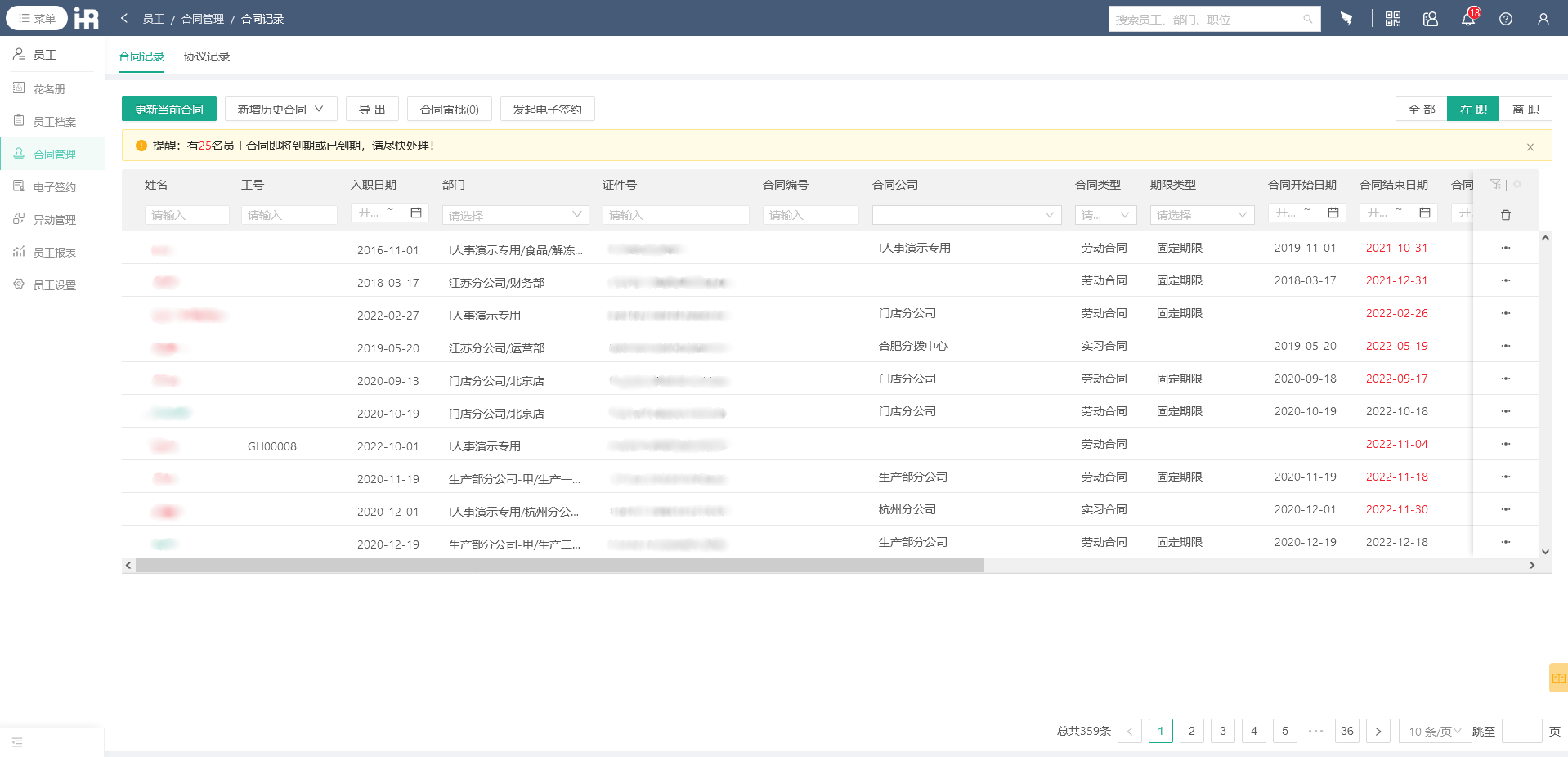

权限分级缺失会导致数据过度暴露,某制造企业就曾发生普通文员账号获取全员薪酬数据的案例。系统需要实现动态权限管理,包括:

- 基于岗位职级的纵向权限隔离

- 跨部门数据的横向访问控制

- 敏感操作的双因素认证机制

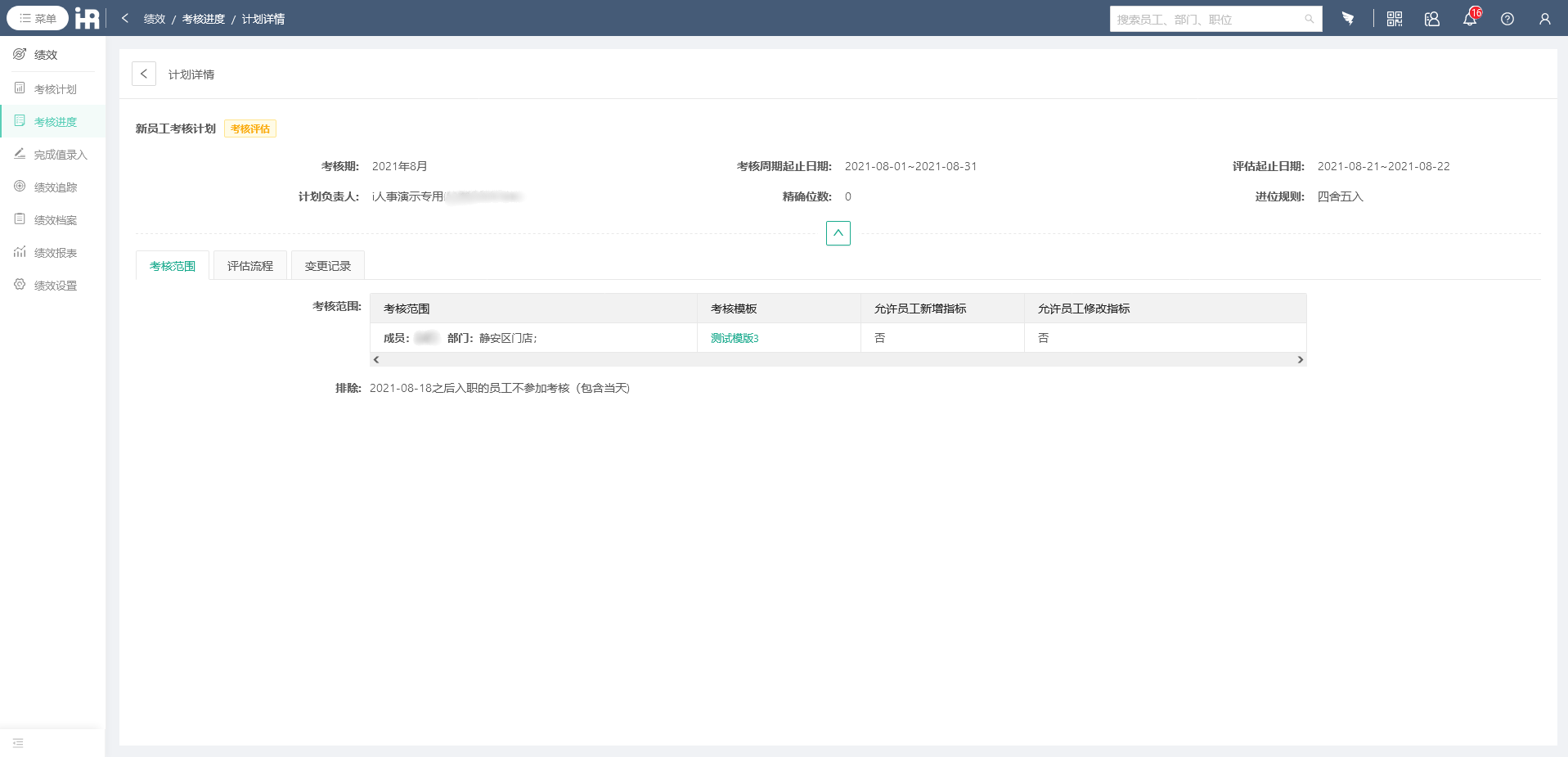

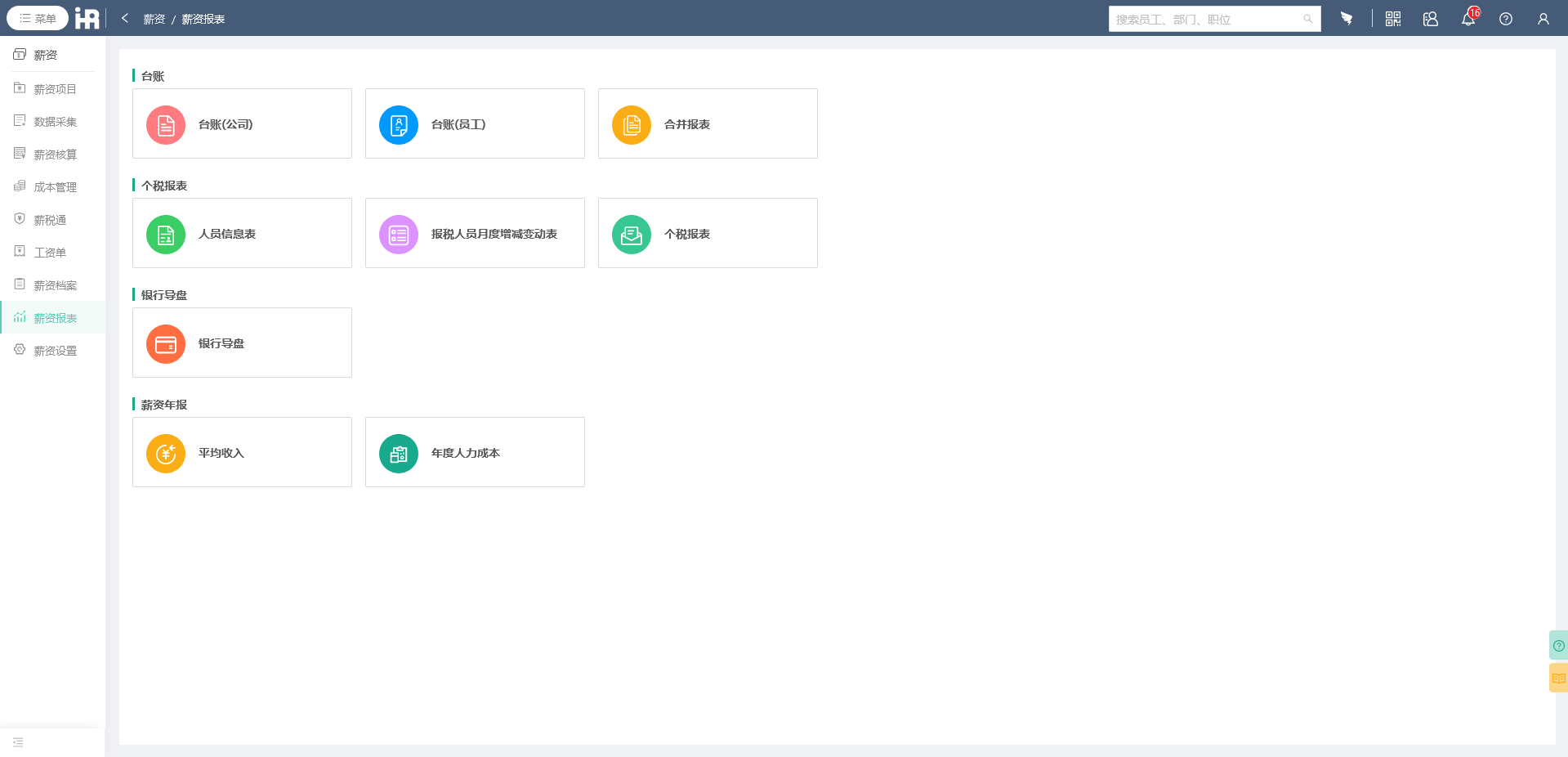

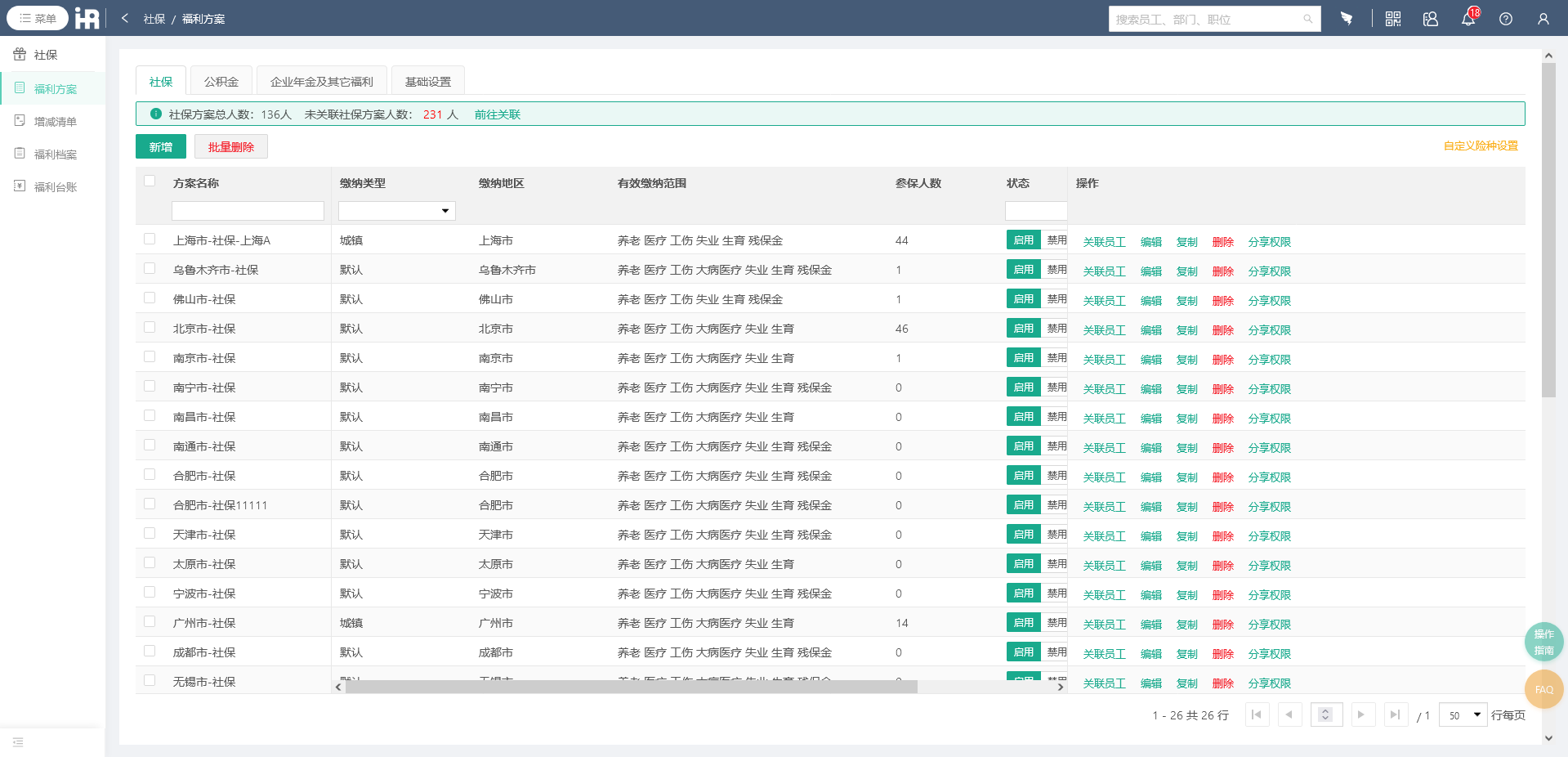

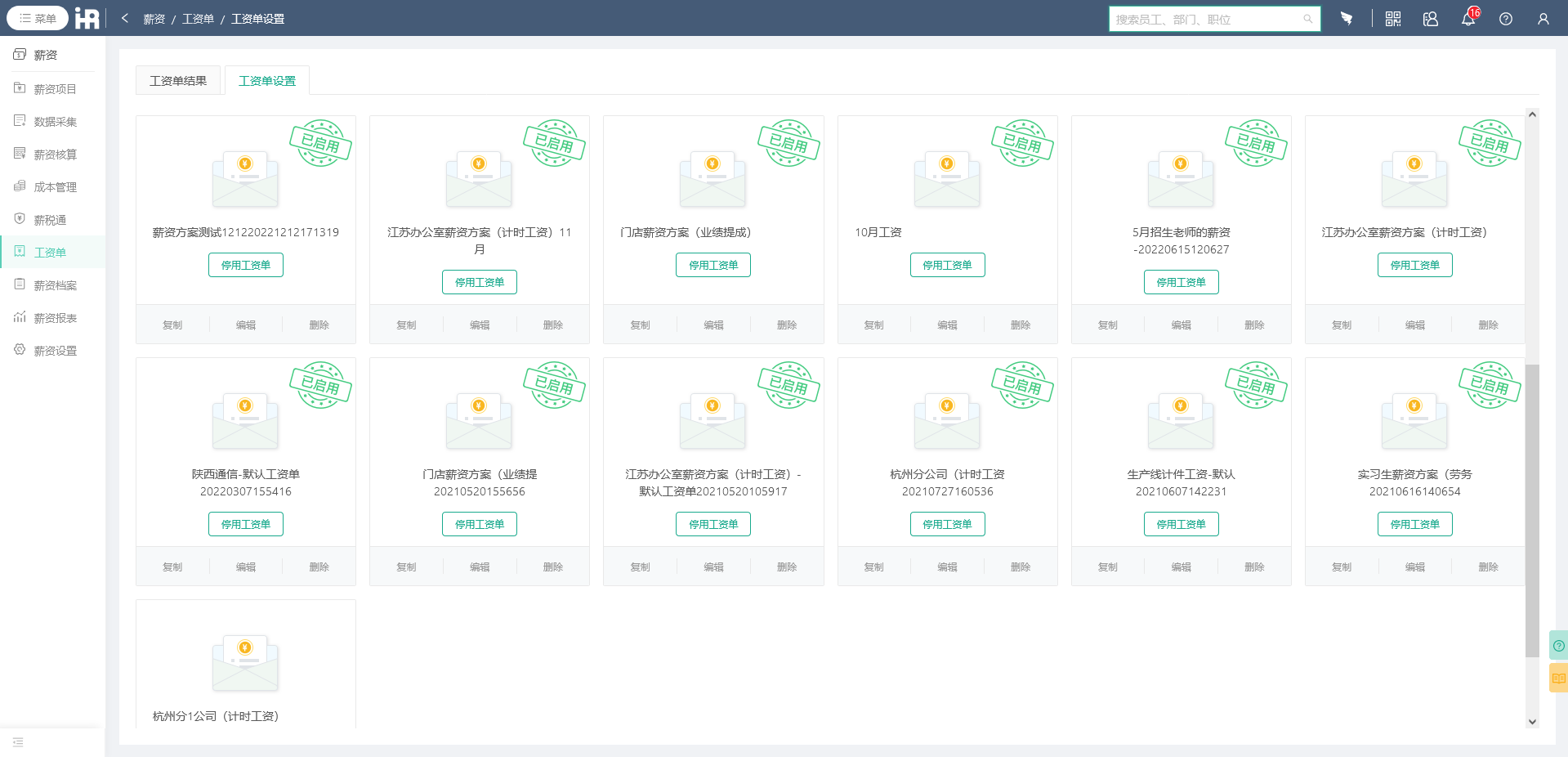

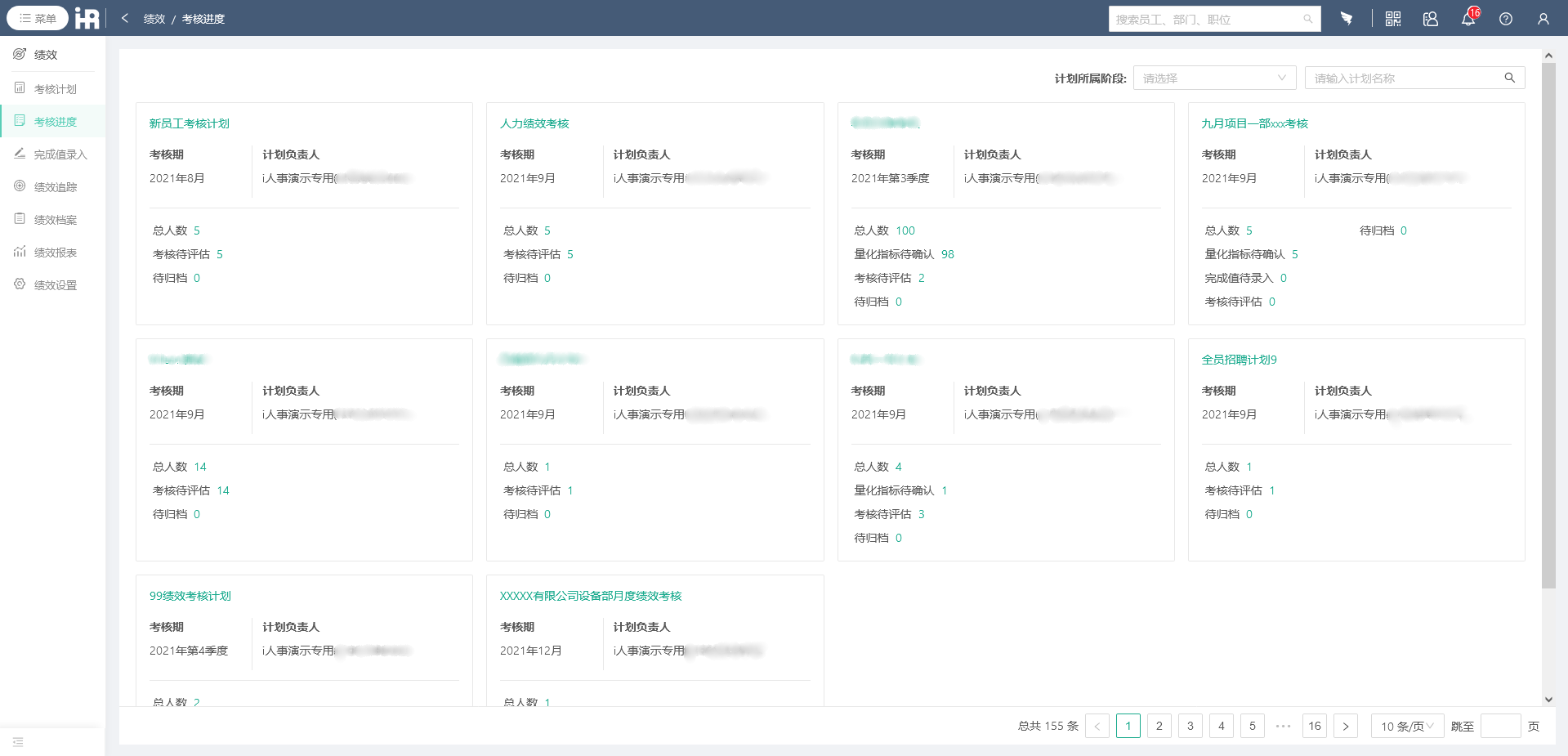

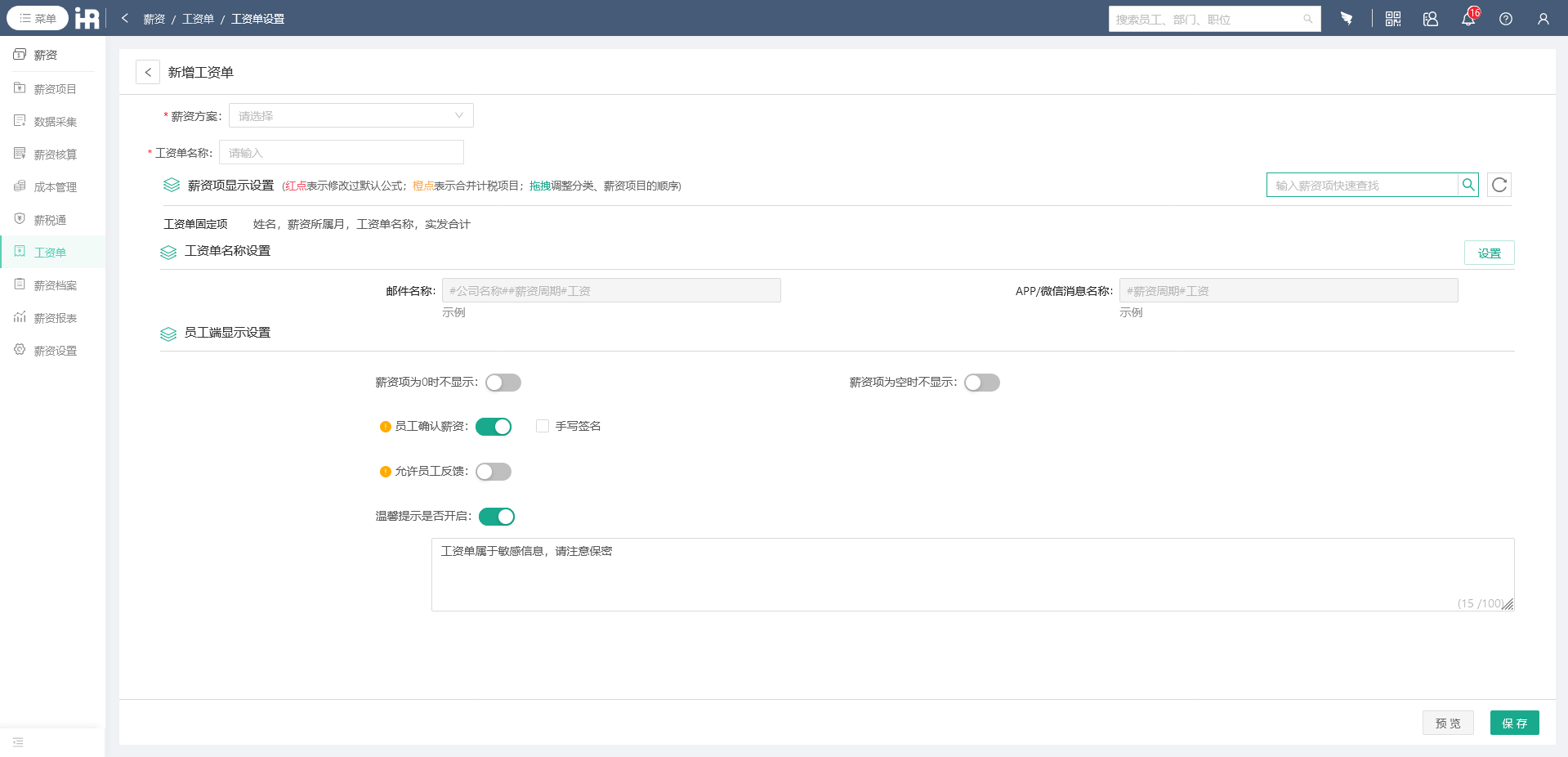

部分先进系统如i人事已支持细粒度权限配置,可到字段级的查看和修改权限。

第三方服务带来的隐形风险

外包开发团队留下的后门程序、云服务商的配置失误都可能成为突破口。选择通过ISO27001认证的服务商至关重要,i人事等专业HR系统采用银行级AES256加密技术,并建立独立的审计团队,确保从代码开发到服务器运维的全链路。

构建四维防御体系

有效防护需要技术与管理双管齐下:

- 部署端点防护与入侵检测系统

- 建立数据分类分级保护机制

- 实施小权限原则和操作留痕

- 开展全员网络意识培训

FAQ:

员工信息管理系统常见的攻击方式有哪些?

主要包含SQL注入攻击、钓鱼邮件获取凭证、未授权访问API接口等。专业系统如i人事会部署Web应用防火墙,对输入参数进行严格过滤,并采用OAuth2.0认证协议,有效阻断常见攻击向量。

如何防止内部人员泄露敏感数据?

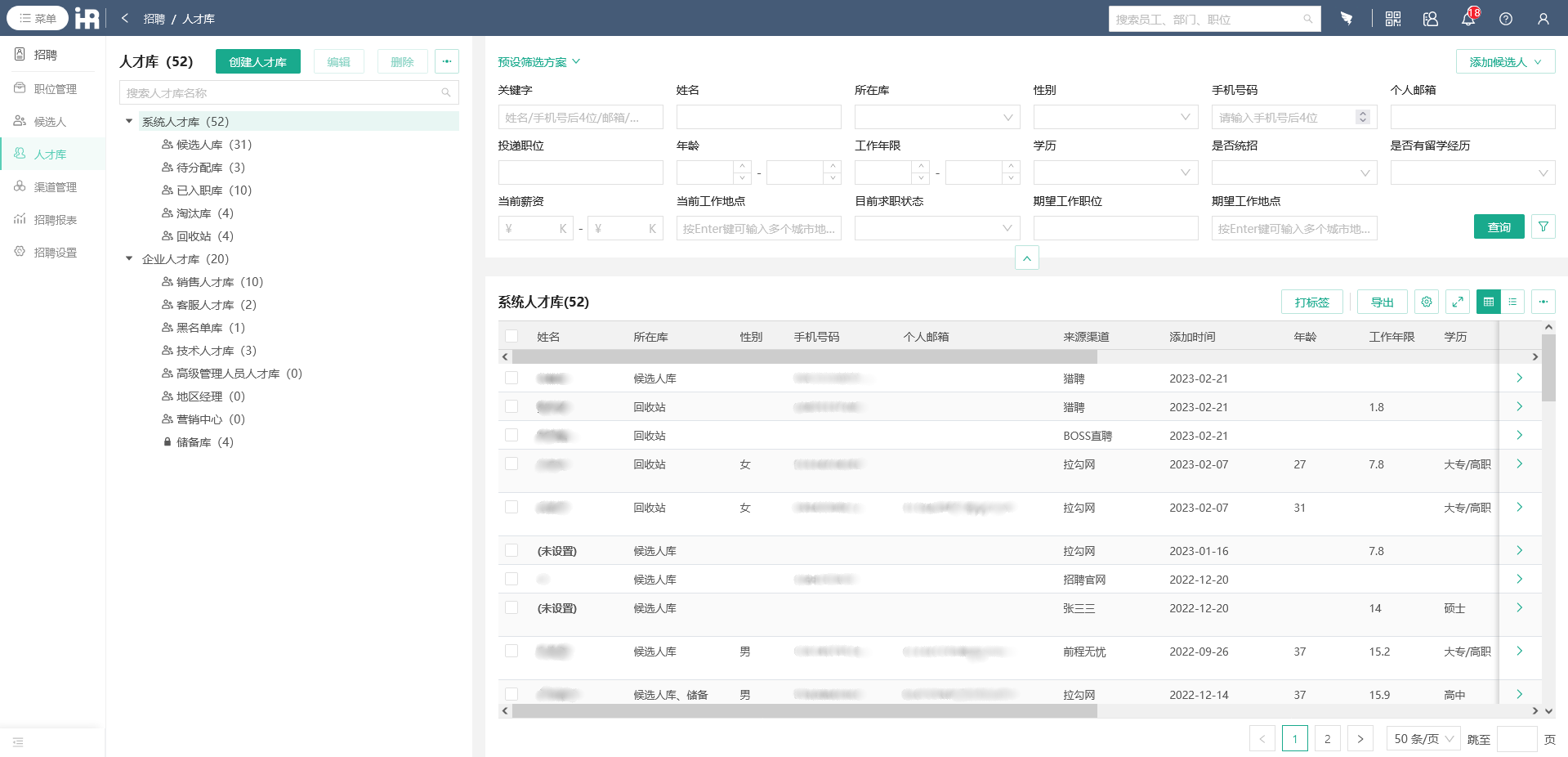

建议实施三重防护:建立水印追踪系统,所有数据导出自动添加追踪标识;配置查看模式,关键字段默认隐藏;启用操作日志审计,i人事系统可记录包括查询时间、IP地址在内的完整操作轨迹。

云储是否比本地部署更?

这取决于具体配置,合规的云服务商通常具备更完善的基础设施。i人事采用混合云架构,核心数据储在私有云,同时利用公有云的弹性扩展优势,兼顾性与系统稳定性。

系统漏洞应该多久检测一次?

建议建立持续监测机制,专业HR系统供应商会进行月度渗透测试和季度代码审计。i人事团队采用自动化扫描工具结合人工复核,确保关键补丁在漏洞披露后24小时内完成部署。

小型企业如何低成本实现数据防护?

可选择集成功能的SaaS系统,i人事基础版即包含数据加密、访问控制等核心功能。同时应启用系统提供的免费功能,如登录异常提醒、密码复杂度策略等,配合定期员工培训形成基础防护网。